MTD-Lösungen bieten Schutz, indem sie Angriffe verhindern, erkennen und beheben. Unterschiedliche MTD-Lösungen verwenden unterschiedliche Techniken. Im Allgemeinen sammeln und analysieren MTD-Lösungen Indikatoren für Kompromisse, um anomales Verhalten zu identifizieren und Bedrohungen zu begegnen. Zu diesem Zweck sammeln MTD Lösungen Bedrohungsinformationen sowohl von den von ihnen beobachteten Geräten als auch von externen Quellen. Durch die Beobachtung des Verhaltens gesunder Geräte und der das Verhalten von angegriffenen Geräten, lernen MTD-Lösungen, bösartiges und verdächtiges Verhalten zu erkennen und zu beheben.

Funktionalität von Mobile Threat Defense

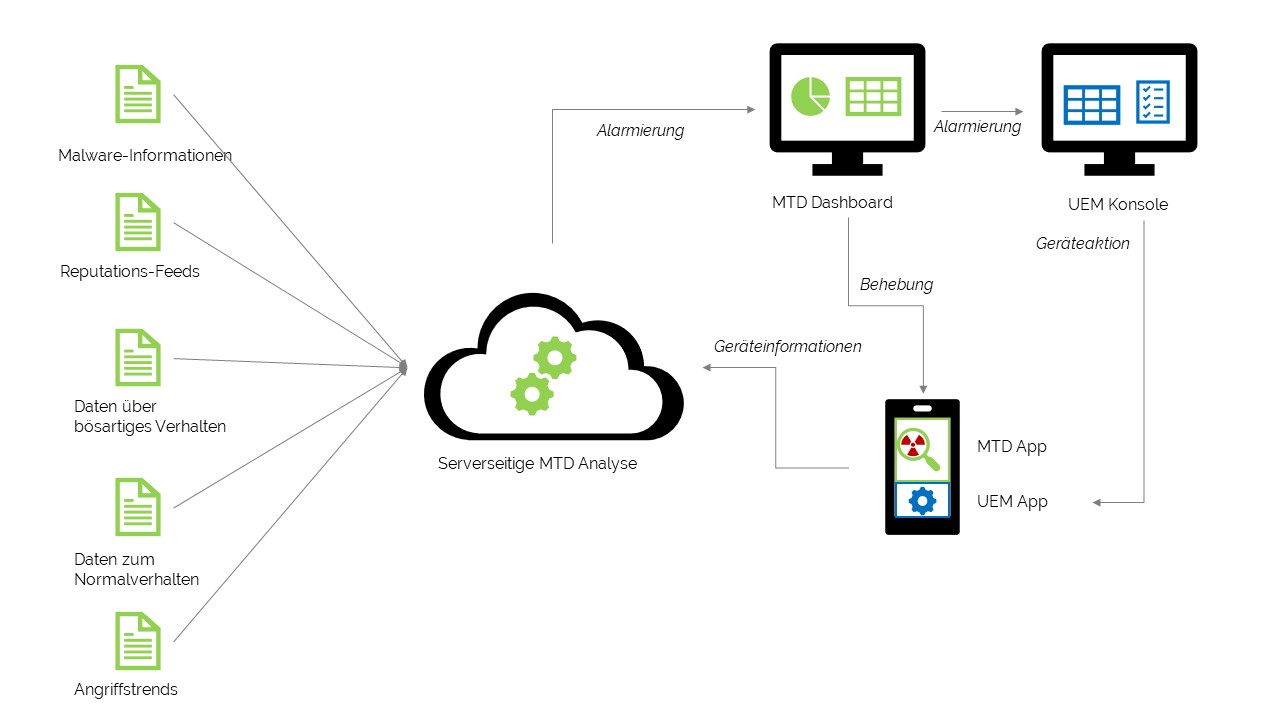

Die folgende Abbildung veranschaulicht, wie MTD-Lösungen typischerweise aus einer On-Device-App, einer Serverkomponente und einer Verwaltungskonsole bestehen. Diese ermöglichen es Unternehmen zu überwachen, zu berichten und zu auditieren.

Die Serverkomponente führt Analysen durch, die sich entweder in der Cloud oder On-Premise befinden können. Je nach Anbieter kann die Erkennungsmaschine zwischen dem Cloud-basierten Server und dem Gerät aufgeteilt werden, oder sie kann sich ausschliesslich auf dem Gerät befinden.

Die Konsole bietet die Identifizierung und Kategorisierung der Gefahren auf Geräten, schlägt Massnahmen zur Risikominimierung vor, integriert sich in die Unified Entpoint Management (UEM) Plattformen und ermöglicht es den Administratoren, über die Konsole Interventionen auf anfälligen Geräten zu priorisieren. Je nach Hersteller kann die MTD App entweder als Unternehmens-App oder als direkt über kommerzielle App Stores heruntergeladen werden.

Die Einbindung einer UEM-Plattform erhöht zwar nicht den Schutz, aber kann im Falle eines Zwischenfalls, mehr Vorkehrungen treffen, da über die Plattform mehr Möglichkeiten zur Behebung angeboten werden: zum Beispiel Container-Daten löschen oder das Gerät deaktivieren.